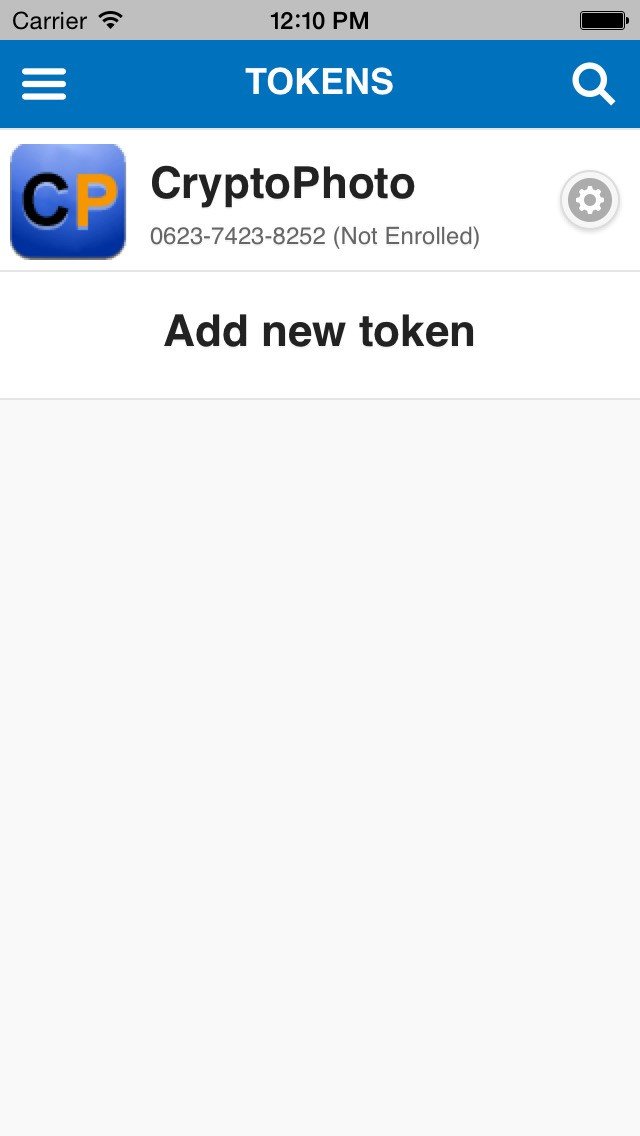

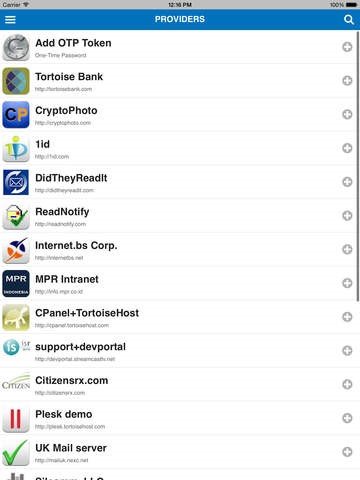

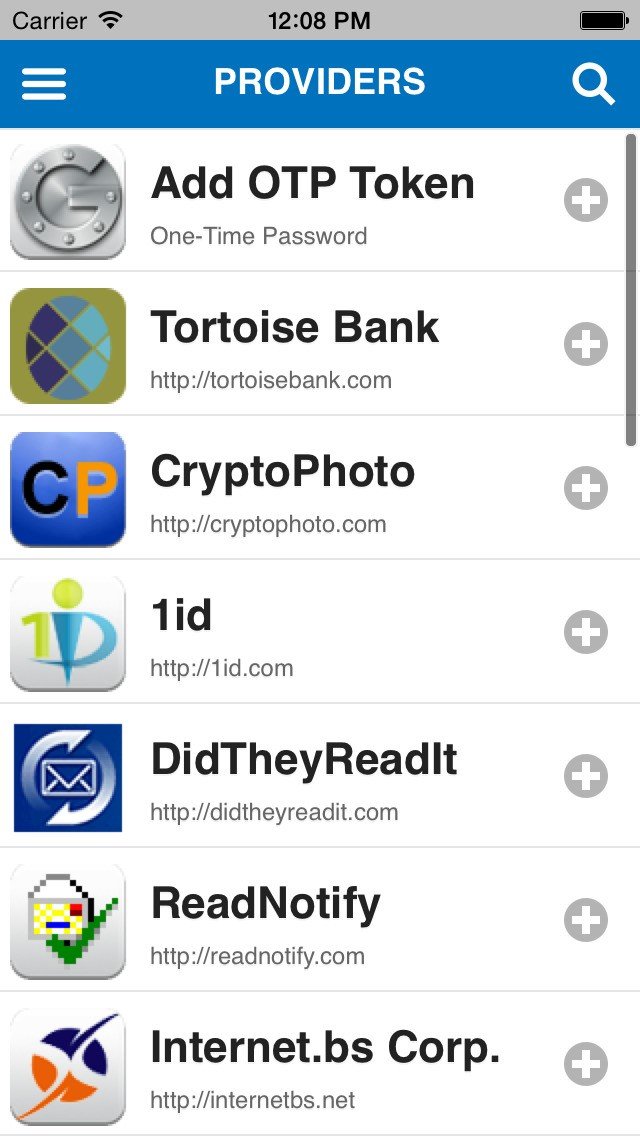

Alternativas ao CryptoPhoto

3Nós compilamos uma lista de 3 alternativas gratuitas e pagas para o CryptoPhoto. Os principais concorrentes incluem: WinAuth, 2FA Authenticator (2FAS). Além disso, os usuários também fazem comparações entre CryptoPhoto e Token2 Mobile OTP. Além disso, você pode conferir outras opções semelhantes aqui: Software de Segurança e Privacidade.